|

| iPhone 4S〜Xなどに脆弱性!脱獄ツール「checkm8」に対して沈黙を続けるApple |

CERT Coordination Centerは19日(現地時間)、Apple製プロセッサー「A5」から「A11」までを搭載した製品において起動用ROM(Appleでは「SecureROM」と呼称)に解放済みメモリーを使用する脆弱性(CWE-416)が存在すると発表しています。

これにより、製品を手にできる状態であれば、起動時にこの脆弱性を利用して第3者によって任意のコードが実行される可能性があるとしており、SecureROMは読取専用なのでソフトウェア更新によって修正することができないと注意喚起しています。

対象製品はiPhone 4SからiPhone X、iPad 2からiPad(第7世代)、iPad mini 2およびiPad mini 3、iPad AirおよびiPad Air 2、10.5インチiPad Proから12.9インチiPad Pro(第2世代)、Apple Watch Series 1からApple Watch Series 3、Apple TV(第3世代)およびApple TV 4K、iPod touch(第5世代)からiPod touch(第7世代)。

そのため、解決策は脆弱性のない製品への移行しかないとしており、Apple製品であれば「iPhone XS」や「iPhone XS Max」、「iPhone XR」、「iPhone 11」シリーズ、「12.9インチiPad Pro(第3世代)」などとなるとのこと。なお、現時点ではAppleからこの脆弱性に関する情報は公開されていないということです。

一部のApple製品のプロセッサー内にあるSecureROMに脆弱性があり、製品を手にできる状態にある第3者によって起動時にパソコンなどに接続してデバイスファームウェアアップデート(DFU)モードにすることで任意のコードを実行できてしまいます。

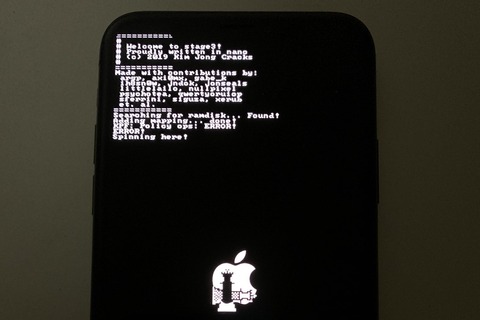

すでにこの脆弱性を悪用した脱獄ツール「checkm8」というコードがGithubにて公開されており、SecureROMは読取専用なのでソフトウェア更新で修正できないため、対策するには違う製品に乗り換えるしかないとしています。

一方でこの脆弱性は永続的ではなく、再起動すると悪用されたコードは上書きされて元に戻るほか、攻撃者がロック解除のパスコードや指紋認証などを突破できないのであれば、ロック解除しないとアクセスできない保護された情報には達せないとのこと。

そのため、対象製品を利用している場合にはきちんとパスコードやTouch ID、Face IDを設定しておき、攻撃者となりうる他人の手に渡らないように目の行き届かない場所に放置したり、他人に貸したりしないよう注意する必要があります。

HACKED! Verbose booting iPhone X looks pretty cool. Starting in DFU Mode, it took 2 seconds to jailbreak it with checkm8, and then I made it automatically boot from NAND with patches for verbose boot. Latest iOS 13.1.1, and no need to upload any images. Thanks @qwertyoruiopz pic.twitter.com/4fyOx3G7E0

— axi0mX 🌧️📲 (@axi0mX) September 29, 2019

(引用元:livedoor news)